МОСКВА, 27 червня - РИА Новини.Вирусът-вимагач стана причина за мащабна атака срещу петролни, телекомуникационни и финансови компании в Русия и Украйна. За това PIA News съобщиха от компанията Group-IB, тъй като тя е специализирана в ранното откриване на кибер заплахи.

"Блокиране на компютър и използване на 300 долара от биткойни. Атаката започна близо 14:00 часа. Съдейки по снимките, това е криптоблокерът на Петя", обясниха от пресслужбата на компанията, като посочиха, че разширяването на Петя е възможно в местни линииподобен на вируса WannaCry.

По-късно антивирусният дистрибутор на Dr.Web уточни, че зловредният софтуер работи на Petya, и потвърди, че троянският кон се разширява сам, подобно на WannaCry.

В "Лаборатория Касперски", в собствените си ръце, те откриха, че вирусът не е на същото ниво, както преди други семейства от подобни програми.

В миналото от вируса пострадаха много компании, включително Башнафта и Роснефт, както и украинското Запорожжяобленерго, Днепроенерго и Днепровската електроенергийна система.

"Mondelez International, Oschadbank, Марс", Нова Поща", Nivea, TESA и др. Киевското метро също разпозна хакерски атаки. Нападнаха украински компютри, магазини Auchan, украински оператори ("Kyivstar", LifeCell, "UkrTeleCom"), Privatbank. хакерска атака" ", добавя представител на Group- IB.

Вирусът предизвика катастрофа в роботите на киевското метро: пътниците не могат да платят таксата за помощ банкови карти. От своя страна вицепремиерът на Украйна Павло Розенко каза, че всички компютри в кабинета са разпознали хакерската атака.

Летище Киев Бориспол изпреварва възможни закъснения на полети.

"Днес на летището и в някои от големите предприятия в държавния сектор има случайна ситуация - спам атака. Нашите ИТ служби се опитват да регулират ситуацията с помощта", пише Евген Дихне, ръководител на летището, на негова страна. Facebook.

В атомната електроцентрала в Чернобил през хакерска атакане pratsyuє elektronniy dokumentobig, povidomil "Украинска правда" и жалби до ръководителя на AEC промяна.

Зад думите на един spivrozmovnik някои компютри в станцията бяха заразени с вирус. За това, веднага щом атаката на хакера започна, екипът от компютри беше даден да включи компютъра на персонала.

"Няма зачитане на радиационната обстановка в станцията. Няма повторно посещение на контролните линии. Следователно нямаме по-лоша радиационна обстановка на проммайданчика, на летищата", - цитира думите на говорителя на AES.

Вирусът е проявление и в Литва. Представител на Държавната регулаторна служба говори за агенция БНС. Vіn без да уточнява, yak_ предприятия могат да пострадат в хода на програмата.

По-рано Роснефт съобщи за атаката срещу своите сървъри. На компанията беше възложено, че те веднага преминаха резервна системауправлението на добива, което позволи на зърната от бутилката с нафта да изчезнат.

Вирусът WannaCry атакува стотици хиляди компютри по света на 12 май. Тези хакери са модифицирали и програмата shkidlivu на агенцията. национална сигурностСАЩ: инструмент на разузнавателните служби, известен като вечно синьо („неизменно синьо“), използван от магьосника WannaCry.

Вирус "Петя":как да не бъдеш зъл, как да дешифрираш, вземайки звездите - останалата част от новинитеза вируса-вимагач Петя, който до третия ден от своята „активност“ е ударил близо 300 хиляди компютри в различни страни по света и досега никой не е успял да го поправи.

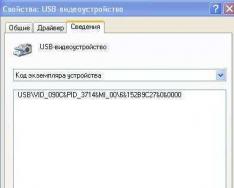

Petya virus - как да дешифрираме останалите новини.Създателите на шифратора "Петя", след като атакуват компютъра, изнудват изкупуването от 300 долара (от биткойни), но дешифрират вируса Petya, правят възможно плащането на стотинки, няма възможност. Факсимилата на Kaspersky Lab погледнаха новия вирус на прозореца на Петя и го нарекоха ExPetr и е ясно, че за дешифрирането е необходим уникален идентификатор за конкретна троянска инсталация.

В по-ранни версии на подобни криптори Petya/Mischa/GoldenEye, инсталационният идентификатор на инсталацията е необходим за тази информация. Няма такъв идентификатор за ExPetr - пишете на РИА Новости.

Вирус "Петя" - звездите взеха останалите новини.Немските фаховци закачиха първата версия от безопасно, звездите си тръгнаха от кодовата си книга. Според мен вирусът Petya започна да броди из компютрите с M.E.Doc файлове. Тази програма за счетоводство zvіtnostі, як vikoristovuyut в Украйна след оградата 1C.

Тим, за час, в Kaspersky Lab, все още е твърде рано да говорим за тези висновки за разширяването на вируса ExPetr. Не е изключено злодеите малки големи почит. Например, имейл адреси от предната част на кутията или като други ефективни начини за проникване в компютъра.

С помощта на вируса "Петя" падна върху Украйна и Русия, както и други земи. Но истинският мащаб на атаката на хакера ще бъде разбран след няколко дни - podomlyaє.

Вирус "Петя": как да не бъдем зъл, как да дешифрираме, кога идват звездите - останалите новиниза вируса-вимагач Petya, който вече е приел ново име от Kaspersky Lab - ExPetr.

Вирусът, който покоси държавните и частните компании, е наследство от тенденцията към технологична стомана, която е широко приета в нашата индустрия

Имаме държавен и корпоративен сектор, Бавков ден. Преди втори месец компютрите на самите чиновници бяха окосени от WannaCry, но нямаше разбити организационни прозорци всяка година и нови атаки не се извършваха всеки ден. Кожен реши проблема специално за себе си и за деня всички те успешно забравиха. И Petya.A - без да повтарям извиненията на WannaCry.

Вирусът, който покоси границите на Кабинета на министрите, Министерството на инфраструктурата, Oschadbank, Ukrgasbank, Ukrsotsbank, Ukrposhta и летище Бориспол, както и стотици частни компании - наследство от тенденцията към технологично съвършенство, която беше напълно приети от нашата компания. Така че, ако топ мениджърът (или министърът и неговите ходатаи) не разбират и не искат да разберат естеството на атаката на компютърните вируси, как и принципите на роботизирани операционни системи.

Вонята спокойно оцелява една след друга вирусна епидемия, без да отслабва през следващите няколко месеца, но се страхува от последните атаки. Нещо повече, за първи път отримавши в муцуната, най-добрите, на вонята на сградата при техните управленски решения - просто включете оградата. Нарежете стреличките.

Най-хубавото от всичко, защо вонята на сградата при техните управленски решения - просто включете оградатаЩе призная, че корпоративният сектор в същото време неочаквано се шегува с решението как да защити подобни атаки от бъдещето. Какво казва държавният сектор? Мисля - нищо. За най-кратко време нашите служители отново ще поставят върху копието на чуждо решение, тачат излишния принцип, който им е познат. В този час, като връзка, било то сила - прагнат, за да осигуря пеещия разрив, сигурността на живота и авторитета на вашите хора, включително специалния работник, науката, аз създавам тази търговска дейност и работя на цена не за обмен на техните права, развитието на ума іsnuyuchoї реалност.

Yakshcho zovsіm с прости думи: admin Вася, в случай на офанзивна атака, за първи път в Черговая, прекарай го обобщено и тихо се кълни, проклинайки дела за тези, които трябва да работят за теб, докато шефовете са спокойни.

За блокиране Microsoft Excel vikoristovuyutsya vіdnosnі silannya.

Видминности между видимо с помощта на това абсолютен звънци и свирки се появяват при копиране на формули от едната среда към последната. За zamovchuvannyam, когато пишете формули на Microsoft Excel, се изчертават победни съобщения.

При преместване на копия на абсолютната сила на формулите, те не се променят, но силите по подразбиране се актуализират автоматично според новата позиция, по такъв начин, че силите на копиране или преместване на формули са посочени в различни среди. Vzaimozv'yazok между средата на новите формули и новите суфикси, подобни на vzaymozv'yazku на средата на външната формула и съобщението, като във външните формули vikoristovuyutsya.

Освен това можете да спечелите смесено съобщение, например A$1 или $A1. Част от съобщението, която не отмъщава за знака "$", ще бъде променена при копиране, а другата част със знака "$" ще бъде загубена без промяна.

Значението на помилването

Формулата в електронната таблица се нарича математически viraz, която дефинира правилото за изчисление, сякаш за да отидете на deaco komirku

Преди това, как да запишете формулата, е необходимо да поставите знак за равенство.

Работната книга на Microsoft Excel е файл, който се компилира за обработка и запис на данни. Кожената книга може да бъде сгъната от dekіlkoh arkushіv, така че в един файл можете да поставите различни vіdomosti и да вмъкнете между тях необходимите връзки.

Имената на arkushivs се намират на етикети, скрити в долната част на прозореца на книгата.

Средата е елементарен елемент на електронната таблица.

Адресите в средата на електронната таблица са съставени от буквите на името на номера на реда. Im'ya в средата се образува от думите на този знак, разделени с точка

Например Раздел.4

Изградено по диаграми

За да поставите данни и диаграми на един аркуш, използвайте ваучера за диаграмата. За да създадете диаграма върху okrem arkush на книгата, за да създадете arkush с диаграми. Когато диаграмите и арките са свързани с данни, на базата на такива смърди, те се актуализират автоматично при промяна на данните на арките.

За да вдъхновите диаграмите, можете да спечелите данните, които се намират в непоследователни среди или диапазони. Когато се видят несумарни диапазони от разломи, те се намират в средата на правоъгълната област. Диаграмите могат да бъдат вдъхновени от данните от свързаните таблици.

Линейна диаграмаотразяващи промяната на промяната

Кръгова диаграмапокажете печалби

Как формулата показва средната стойност

ARVValue(D2:D4)

Как е настроена функцията за изчисляване на сумата от стойностите в диапазона от средни от A3 до A10

СУМ(A3:A10)

СУМ(A3+A4+A5+A6+A7+A8+A9+A10)

Лекция 4 Компютърен вирус

Компютърният вирус е разнообразие от компютърни програми, за които е известно, че израстват до възпроизвеждане (самовъзпроизвеждане). В допълнение към този вирус, те могат да бъдат увредени, или в противен случай всички файлове и данни, под контрола на coristuvachev, от името на които е стартирана програмата, както и да навредят или да причинят щети операционна системас много файлове.

Nefahivtsі към компютърни вируси и други видове злонамерени програми, като троянски коне, шпионски софтуер и изпращане на спам. Има десетки хиляди компютърни вируси, които се разпространяват чрез Интернет в целия свят, организирайки вирусни епидемии.

Вирусите се разширяват, въвеждат се в кода на други програми или заменят други програми със себе си. От известно време беше важно, че като програма, вирусът може да зарази само програма - било то промяна на непрограма, не инфекция, а просто бъг. Малко е на ръба, че подобни копия на вируса не отнемат контрола, тъй като са информация, която не е бита от процесора като инструкции. Така например неформатиран текст не може да бъде носител на вирус.

Но злодеите не успяха, че поведението на вируса не можеше да бъде само кодът на майката, за да отмъсти за машинния код на процесора. Те са написани от моя вирус пакетни файлове. Появиха се макровируси, те проникват през макроси в документи на такива програми като Microsoft Word и Excel.

След определен час хакерите създадоха вируси, които хакнаха популярната софтуерна сигурност (например Adobe Photoshop, Internet Explorer, Outlook); Вирусите започнаха да поникват за помощ при популяризирането на последователността от данни (например снимки, текстове и т.н.) от специален код, който е най-сложната софтуерна защита.

Има няколко различни вируса, които се интересуват от начина за разширяване на тази функционалност. Веднага щом куп вируси се разпространят върху дискети и други потребители, те веднага доминират над вирусите, като розите, разпространени в Интернет. Разрастването и функционалността на вирусите, така че те могат да хващат други видове програми: руткити, бекдори (създайте "черен ключ" в системата), кейлогъри (регистриране на активността на coristuvach), шпионски програми (кражба на пароли от банкови сметки) конвертират заразени компютри в станцията за разпространение на спам или част от компютърните мрежи, които се занимават със спам и друга незаконна дейност)

Нека разгледаме основните видове вируси да се класифицира така:

според средата - merezhevі, filesі, zavantazhuvalnі и file-zavantаzhuvalnі;

според начина на заразяване - за местни и нерезиденти;

зад стъпалото на несигурността - на безопасно, опасно и още по-опасно;

за целостта - върху монолитни и rozpodіlenі вируси.

Вълнуващи вирусивключете се в вълнуващ сектор Disk Abo Sector Извличане на програма, която улавя системния диск. Реалните вируси записват тялото си в свободния сектор на диска, посочвайки ги в таблицата FAT като лош клъстер.

Мережев вирус се разширяват от различни компютърни мрежи.

Файлови вируси заразя лоши файловекомпютри, които могат да се разширят comі exe. Макровирусите, написани с допълнителни макрокоманди, лежат преди този клас.

Разширени файлове - zdatni зарази и zavantazhuvalnі сектори и файлове.

Резидент - лишаване на компютъра от резидентната му част в операционната памет на компютъра, за да можем след това да прехвърлим инсталацията на незаразени програми в операционната система и тя да бъде прехвърлена от тях.

Разрушителният характер на заразяването на други файлове в резидентния вирус може да бъде победоносен.

Нерезидентни вируси не заразявайте оперативна паметкомпютър и показват активността си само веднъж преди стартирането на заразената програма.

Вирусите могат да бъдат не е опасно, Например, на екрана има съобщение като „Здравей Вася“. Просто напишете думата "Вася" на клавиатурата, за да се успокоите.

Небезопасно - Намалете част от файловете на диска.

Още по-опасно - самостоятелно формират твърд диск и намаляват цялата реална информация.

Придружаващ вирус – не променяйте файловете, алгоритъмът работи за този, който създава грешки за EXE – файловете в нови придружаващи файлове (дубликати), също могат да бъдат именувани на COM разширения.

Всички вируси лежат пред групата, яките не са „хробаками“, а „придружители“.

троянски кон (също - троянски кон, троянски кон, троянски кон, троя) - сложна програма, която прониква в компютър под вид на нехакерски - кодек, скрийнсейвър, хакерски фърмуер просто.

"Троянски коне" не се интересуват от механизма на захранване на rozpovsudzhennya, и sim vіrіznyayutsya vіrusіv, като rozpovsudzhuyutsya, se priplyuyuchi до невинните PZ или документи, че "hrobakіv", yakі се копират през мрежата. Междувременно троянската програма може да носи вирусно тяло - точно като троянски кон, който след стартиране се трансформира в гнездо на „инфекция“.

Троянските програми са изключително прости в писмен вид: най-простите са съставени от десетки код на Visual Basic или C++.

Името на "Троянската програма" е подобно на името на "Троянския кин" - дървен род, според легендата, подаръци от древните гърци на жителите на Троя, в средата на които са били желани войните, сякаш до годината отвориха портите на мястото за завоевателите. Такова име, първо за всичко, отразява прикриването и потенциала на правилните идеи на търговеца на дребно на програмата.

троянска програма, като се стартира на компютър, можете:

направи роботизиран koristuvach (zhartom, простете, или за постигане на всякакви други цели);

шпиониране на koristuvach;

vikoristovuvati компютърни ресурси за това дали става дума за незаконни (а понякога и директни shkodi) дейности.

На много компании от останалия свят беше разказано за атаката на нов вирулентен вредител, известен като Petya.A. Най-много пострадаха предприятията на Русия и Украйна.

Както стана известно, мащабна атака започна на 27-ия ден от червея в Украйна. Най-големите енергийни компании в страната като Укренерго и ДПЕК бяха атакувани отзад. Вирусът криптира файлове на компютрите и след повторно напредване можете да похарчите 300 долара за адреса на Bitcoin-gamants, за да получите достъп до информацията. Оттогава атаките се разшириха срещу национални банки като FUIB, OTP Bank, Ukrgasbank, Oschadbank и имаше провали в бизнес операциите. Над 80 различни компании бяха атакувани в Русия и Украйна, както и много други бизнеси в различни страни по света също бяха засегнати.

Вирусът Petya.A засегна още Полша, Италия, Нимеччина, Беларус, Испания, Дания, Франция, Холандия, Индия и много други. До вечерта на 27 chern по сметките на злосторниците постъпиха 11 транзакции на обща стойност 1378 BTC или близо $3200. Според думите на експертите, поставени върху хакерите, хакерите започнаха да идват около три години след атаката.

Новият вирус атакува като голям бизнес и дори малки компании, които имат три повече от 10 компютъра. Изглежда, че атаката срещу вируса Petya.A е по-малка, по-малко от скорошния инцидент Вирус WannaCry Skoda в новия вирус е по-сериозен. Влиянията се дават от работни станции keruvannyam Windows 7, в този час, като прикачен файл с Windows 10, те се натъкнаха на сигурността.

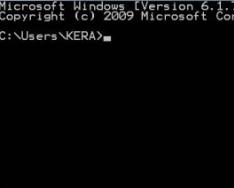

Fahіvtsі vvazhayut, че шифровият пакет се разширява за помощ електронна поща, победа описана променливост CVE-2017-0199 офис на Microsoft. След като файлът бъде изтеглен сервизни програмиВирусът PsExec разрушава операционната система и криптира данни на твърдия диск. Освен това експертите се грижат, че вирусът отдавна е проникнал в системата различни компании, и по-малко от веднъж активирани от злодейци.

Мобилни прикачени файлове