Autor članka

Tvrtka Elizaveta, učenica MBOU ZOSh br. 28, 11 razred A

Tsílí

Kakva je povijest lozinki?

Kako lozinke štite podatke na računalima i diskovima?

Kako hakeri razbijaju lozinke?

Kako rudariti lozinku jaku na zlo?

Hipoteza

Lozinka je najčešći i, štoviše, najčešći način utvrđivanja ispravnosti, na temelju poznavanja subjekta pristupa.

Zakhist danikh za pomoć kompjuteru

Povijest lozinki

Zaporka(francuski parole - riječ) - tajna riječ ili skup simbola, termini za potvrdu posebnosti ili ponovnog značaja. Lozinke se često hakiraju radi zaštite od neovlaštenog pristupa. Najveći sustavi brojanja kombinacija "im'ya koristuvacha - lozinka" pobjednička za vjenčanje koristuvacha Lozinke su bile pobjedničke zadnjih nekoliko sati.

Polibíy označava zastosuvannya lozinke u starom Rimu s uvredljivim rangom:

Oni koji, u određenom rangu smrada, osiguravaju siguran prolaz noću, izgledaju ovako: od deset manipula kožne vrste vatre i konjice, koji su skriveni u donjem dijelu ulice, zapovjednik bira koga će tijekom stražarska dužnost, - drvena ploča s riječju. Okrećemo se sa svoje strane, a zatim od lozinke s tim znakom prelazimo do zapovjednika ofenzive, koji sa svoje strane predaje znak zapovjedniku napada.

Za zaštitu od neovlaštenog pristupa podacima koji su spremljeni na računalu, lozinke se mijenjaju. Računalo dopušta pristup svojim resursima samo onim corristuvačima koji su unijeli ispravnu lozinku. Koristuvach specifičan za kožu može biti dopušten pristup samo sinusima. informacijski resursi. Kada možete registrirati sve uzorke neovlaštenog pristupa.

Zahist pristup računalu.

Zahist nalashtuvan koristuvach ê u operativnom sustavu Windows (kada je sustav zavantazhenni koristuvach je kriv da unese svoju lozinku), međutim, takav branitelj je lako razvrstati, krhotine koristuvach mogu se potaknuti unosom lozinke. Ulazak s lozinkom može se instalirati programom Postavljanje BIOS-a , računalo nije jako zauzeto operacijski sustav Ako nije unesena ispravna lozinka. Nije lako prevladati takav zahist, štoviše, kriviti ozbiljne probleme s pristupom podacima, kao da ste zaboravili lozinku.

Zakhistički podaci na diskovima.

Kožni disk, mapa i datoteka lokalno računalo, kao i računalo spojeno na lokalne linije može biti krađa iz neovlaštenog pristupa. Možete imati različita prava pristupa (obnovljena, manje čitati, lozinkom), štoviše, prava mogu biti različita za različite corystuvachs.

Razbijanje računalnih lozinki

Password evil je jedna od najraširenijih vrsta napada na informacijske sustave, koji se oslanjaju na autentifikaciju za lozinku ili par "im'ya koristuvacha-password". Bit napada je natjerati napadača da blokira lozinku koristuvach, koji može imati pravo ulaska u sustav. Prednost napada za napadača leži u činjenici da, ako se lozinka uspješno ukloni, zajamčeno oduzimaju sva prava corystuvacha, kosi zapis bilo kakvog kompromisa, kao i ulazak u esencijalni kosi zapis, te administratori sustava. Tehnički, napad se može provesti na dva načina: raznim testovima izravne autentifikacije u sustavu ili analizom hashova lozinki, oduzimanjem ih na drugi način, na primjer, nadjačavanjem prometa. S kim se može samo iskoristiti ovako:

Izravno nabrajanje. Nabrajanje svih mogućih simbola dopuštenih u lozinki. Na primjer, lozinka "qwerty" je često hakirana;

Pidbir za rječnik. Metoda temelji se na pretpostavkama da je lozinka razbijena uz korištenje riječi je li to mov ili ih odnannya.

Metoda socijalnog inženjeringa. Temelji na priznanju, da je koristuvach vikoristovuvav kao lozinka posebne vídomosti, pa yak yogo ím'ya ili prizvische, datum rođenja je pretanak. Npr. Vasja Pupkin, rođen 31.12.1999 često lozinka poput "vp31121999" ili "vp991231". Za izvođenje napada rastavljeni su anonimni alati, na primjer, John the Ripper.

Kriteriji jačine lozinke

Ovisno o pristupu napadu, moguće je formulirati kriterije jačine lozinke prije njega. Lozinka nije kriva što je prekratka; Najviše proširena minimalna dožina - najviši simboli. Z tíêí̈ Pa, razlozi nisu krivi za preklapanje nekih brojeva.

Lozinka nije kriva, ali uz riječ iz rječnika, ili ćemo vam oprostiti, pitat ću je za rječnik.

Lozinka nije kriv što se formira samo od javno dostupnih informacija o koristuvach.

Kao preporuku, prije savijanja lozinke možete imenovati broj riječi nakon čega slijede brojevi i posebni znakovi (#, $, *, itd.), naziv malih i širokih ili nebitnih riječi te minimalni broj riječi. riječi.

Visnovok

Lozinke su pobjedničke od prvog dana stvaranja do sljedećeg dana. Pomažu nam u zaštiti informacija od neovlaštenog pristupa.

Kako možemo poklopiti organizaciju lozinke zaštite informacija u rasvjetnoj instalaciji?

Organizirati i tehnički osigurati procese vikoristannya, mijenjati i dodijeliti različite lozinke, kao i kontrolirati rad s lozinkama u laganom depozitu, povjerite administratoru sustava.

Značajke lozinke bagzhano generira i distribuira centralno. Međutim, ispravni informacijski sustavi mogu samostalno odabrati poboljšanje takvih sposobnosti:

- duljina lozinke mora biti najmanje 8 znakova;

- u sredini simbola kriv je obov'yazykovo, ali postoje slova (velika i mala) i znamenke;

- lozinka nije kriva za jednostavno prebrojavanje broja simbola (imena, nadimaka, imena, sleng riječi), slijeda simbola i znakova, kratica, nadimaka kućnih bića, brojeva automobila, telefonskih brojeva i drugih imena Na temelju podataka o the koristuvach;

- posebna lozinka koristuvach nema pravo obavijestiti bilo koga.

Ako je formiranje posebnih lozinki centralizirano, odgovornost za njihovu ispravnost snosi se administratoru sustava hipoteke za rasvjetu.

Zbog očite tehnološke nužnosti promjene lozinke praktičara iz tog razloga, preporuča se po prvi put promijeniti lozinku i prenijeti je u zbirku osobe, u zamjenu za informacijsku sigurnost, u zatvorenoj omotnici. Ispisane kuverte s lozinkama spremajte u sef.

Ujedno, ponovno zapošljavanje coristuvacha (potpisano, prekratko je prelazak na drugo radno mjesto) Administrator sustava kriv za kršenje zapisa yogo pojavljivanja neposredno nakon završetka ostatka robotske sesije informacijski sistem.

Terminska (naknadna) promjena lozinki trebala bi se izvršiti u trenutku obnove administratora informacijskog sustava i ostalih praktičara, budući da im je data obnova upravljanja zaštitom lozinki.

Preporuča se dati upute za organizaciju zaštite podataka lozinkom u sigurnosnom depozitu, kako bi majstori lozinki bili upoznati s potpisom. U uputama je potrebno navesti sigurnosne mjere koje vam omogućuju sprječavanje protoka informacija. Predložimo bolju formulu.

Zabranjeno je zapisivati lozinke na papir, datoteke i druge podatke. Pod satom unošenja lozinke, koristuvač nije kriv za izricanje svog glasa.

Zabranjeno je drugim dopisnicima reći lozinku i registrirati ih u sustavu pod njihovom vlastitom lozinkom.

Spremanje lozinke na papirnati nos dopušteno je samo u sefu.

Spremnici lozinki odgovorni su za ispred lozinke za promjenu lozinki, jer ne potvrđuju da su instalirani u instalaciji lozinki, kao i za otkrivanje podataka o lozinki.

Službeno džerelo

Kako postaviti nadzor sigurnost informacija automatizirani sustavi, kako se osobni podaci obrađuju u rasvjetnoj instalaciji? Praćenje praktičnosti hardverskih komponenti automatiziranih sustava, koji obrađuju osobne podatke, provodi se u procesu njihovog upravljanja i tijekom obavljanja poslova od tehničkog održavanja posjeda. Većina bitnih komponenti sustava (poslužitelji, aktivno upravljanje) podliježu stalnoj kontroli u okviru rada administratora svih vrsta sustava.

Praćenje prijenosa zaštite lozinkom: - postavljanje nizova lozinki (ne duže od 3 mjeseca); periodična (ne više od jednom mjesečno) ponovna provjera temeljnih lozinki za broj simbola i očitost metodom otkrivanja slabih lozinki, koje se mogu lako pogoditi ili dešifrirati uz dodatnu pomoć posebnih lozinki programski doprinosi(krekeri lozinki).

Praćenje zdravlja softver uključuje sljedeće:

- ponovna provjera kontrolni zbrojeviі digitalni potpisi katalozi i datoteke certificiranih softverskih alata za sat vremena kada je operativni sustav uključen;

- identifikacija duplikata identifikatora coristuvacha;

- obnova sistemske datoteke administratori sustava sigurnosne kopije na rozbízhností kontrolnih suma.

Kašnjenje tog pravovremenog očitovanja pokušaja neovlaštenog pristupa posljedica je raznih operativnih sustava i posebnih softverskih aplikacija i prijenosa:

- fiksacija nedaleko pokušaj prijavite se u sustav u zapisniku sustava;

- protokol za robotske i merezheve usluge;

- otkrivanje činjenica skeniranja raspona pjevanja mesh portova u kratkom vremenskom razdoblju metodom otkrivanja mrežasti analizatori, koji pokazuju sustav i pokazuju njenu nedosljednost

Praćenje produktivnosti automatiziranih sustava, koji obrađuju osobne podatke, provodi se nakon dovršetka coristuvachív, píd harínístívaníní sustava i profilaktičkog rada ín kako bi se otkrili uzorci neovlaštenog pristupa, što je uzrokovalo suttêve izmenshennya sustava produktivnosti.

sustavno revizija osciliraju tromjesečno iu posebnim situacijama. To uključuje sigurnosne inspekcije, testiranje sustava, kontrolu promjena sigurnosti softvera sustava.

Službeno džerelo

- Savezni zakon od 27. srpnja 2006. br. 152-FZ "O osobnim podacima" (sa izmjenama i dopunama od 25. srpnja 2011.)

- Propisi o sigurnosti osobnih podataka tijekom njihove obrade informacijski sustavi osobni podaci, odobreno Uredba Vijeća Ruske Federacije od 17. studenog 2007. br. 781

- Pravilnik o načinu zaštite informacija u informacijskim sustavima osobnih podataka, odobren. naredbom FSTEC-a od 05.02.2010. br.58

U trenutnom svijetu više posebnih podataka prenosi se na internet. Taj broj ima razne financijske usluge i dodatke. Tsí daní su krivi buti píd nadíynym zakhist.

Čuvar vaših podataka osigurat će vas sami, koristeći različite lozinke, kako biste položili sigurnost raznih kosih zapisa. Otzhe, kako zaštititi svoju lozinku na način da je je lako zapamtiti i biti važna za zlog?

Produžiti pomilovanja

Bogati ljudi diljem svijeta ne daju posebno poštovanje pri odabiru sigurne lozinke, zbog čega su žrtve internetskog šahraiva, poput 5-6 pokušaja da obaraju svoje lice rekorda. Puno stijene u koristuvachí vykorovuyut najjednostavnijih kombinacija - 1234567, 12345554321, 1q2w3e4r5t6y: po istom principu sebe na prijetnju zla.

Većina stručnjaka za kibernetičku sigurnost ističe dva glavna kriterija sigurne lozinke – preklopivost i trajnost. Po mom mišljenju, prilikom izrade lozinke potrebno je koristiti različitu kombinaciju različitih simbola - brojeva, slova, simbola i simbola.

Kako ispravno kreirati lozinke

- Pobjeda više od 8 znakova

- Za kožu oblíkovogo zapis promijenite svoju jedinstvenu zaporku, pa ako promijenite istu lozinku na svim kosim rekordima, ako je jedan od njih pokvaren, možete osvojiti i druge oblique rekorde

- Povremeno mijenjajte lozinke - najmanje jednom svaka 3 mjeseca. Za koga instalirati automatsko pogađanje, stoga ne zaboravite na tako važan postupak

- Raznolikost znakova u lozinki jamstvo je arogancije. Ale, ne namigivaj široko Sat odmora Promijenite slova u brojeve ili simbole, na primjer, "ZA" u "4".

- Pobjeda cijeli niz simbola, što može biti tipkovnica

Također, ne zaboravite - potrebno je pohraniti lozinke u područje kojem nemate pristup.

Više jedinstvenih zaokreta u podudarnosti zaporki:

- Riječi riječi, budi svoja

- Ponavljanje ili simboli, postavljanje uzastopno jedan po jedan. Na primjer: 1234567, 55555, abc gdje, itd.

- Lozinke za odabir posebnih podataka: PIB, datum rođenja, serijski brojevi dokumenti pretanki.

Zagalom, prije kreiranja lozinke s ozbiljnošću, na to da u činjenici da smrad krade, može lagati vaše financijsko blagostanje ili reputacija.

Volim sve koji se dive ovom videu!

Ovo nije prvi moj članak, ali u području podučavanja coristuvach-a, ne radim za medicinske sestre koje prvi put rade.

U ovom videu bit će analiziran tekst članka i pokazat ću vam što radi, a što ne, kada unesete lozinku, ili je odaberete.

Lozinke su različite, tko ih drži na čelu, tko ih zapisuje na papir, tko tekstualni dokumenti.

Držati lozinke u glavi znači doći:

lozinke će biti:

1. mala dožina;

2. na različitim resursima isto,

pa čak i ako se registrirate na mail, a zatim na chat, onda osoba nakon zlog chata odbija pristup vašoj pošti, ali to nije dobro ...

spremajte lozinke na papire, one nisu opcija, ako želite pobijediti i kratki za prvu, ali kako upisati vrstu knjiga na papirnati nosevi hajde da ubijemo,

elektronički nosači podataka, proponu za spremanje lozinki u tekstualni prikaz.

Ova metoda također može biti kratka i plus.

Nedolik: napadač, koji je uskratio pristup vašoj datoteci sa lozinkama, prepoznaje sve resurse i može uzeti pristup vašem imenu.

Prednosti: pristup resursima (preklapanje treće strane), tako da možete kreirati preklopne lozinke i ne bojati se zaboraviti ih

Možete li slikati datu metodu, sjećanje 1 preklopne lozinke od 10 znamenki ili više,

i samo twist yoga dešifrirati lozinkom zaštićenu arhivu s lozinkama.

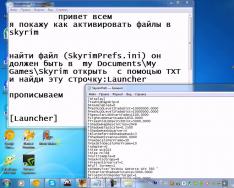

pokazat ću ti bolje...

A sada ću vam pokazati kako je lako dešifrirati normalnu lozinku.

U ovom satu izmišljeno je mnogo algoritama za šifriranje. Najpopularnije po meni su MD5 i modifikacije joge.

Pogledajmo različite lozinke i hasheve, pokušajmo ih dešifrirati i diviti se poveznici na lancu sat vremena.

I tako, sada smo dešifrirali vrijeme i divitim za sat vremena.

češće brojevi, a onda više tečnost...

Dijelovi sekunde...

Isti…

Isto, ali znamo da lozinku treba zamijeniti s manje brojeva, a yakby pobijediti i znakove, onda bi bilo bolje više od sat vremena.

Sljedeća lozinka...

Nisu znali lozinku iza brojeva ... simboli potključeva ... mala slova ...

dodan 1 znak (ne broj i način na koji je proces postavljen)

Nemojte čekati slab stroj, lozinka za 8 znakova s različitim slovima velikih i malih slova sve će se više dešifrirati, a po cijenu razumijevanja da MD5 nije modificiran.

Šteta što na skin site/servis/server ne možete dodati dodatne simbole.

Poštovanje prema ekranu, poput smrada njihovog vikoristannya, olakšalo bi proces izravnog nabrajanja...

Tri uvrnute lozinke praktički su neuništive, jer je očito da se superračunala ne mogu uvrnuti kako bi ih dešifrirali.

Pokazat ću vam kako možete spremiti lozinke za pristup resursima ako znate jednu lozinku:

Takvu lozinku je izuzetno lako zapamtiti, tako da je lako zapamtiti yogo ...

w1W4W5a$4PYi

Ako odaberete ovu lozinku, vaše će lozinke biti sigurne.

Možete ubrzati kao ja i reći do 10 znakova ... Pa, tako ...

Lakše je zapamtiti da se može hakirati, ali ne mislim da će vaše lozinke biti namjerno hakirane

Dakle, odajte poštovanje datoteci "Lozinka", promijenite naziv u manje memorije ...

Axis, vlasne, i to je to!

Mereževa Bezpeka