Tam tikru momentu susipažinsime su lango objekto metodais: alert(), prompt() ir patvirtinti().

alert() metodas

Alert() metodas priskyrimams, rodomiems pirmojo dialogo lango ekrane prieš pranešimus, priskirtus mygtuku „Gerai“. Jis gali būti pergalingas, kad perduotų svarbią informaciją koristuvai.

langas.alert(parametras_1);

Alert() metodas gali turėti vieną konkrečiai kalbai būdingą parametrą – įspėjimo tekstą, kuris rodomas dialogo lange. Daniškas metodas nieko nekeičia po savo vikonnannya.

Pavyzdžiui, rodoma, kad svetainė apžiūrima, kai ji prispaudžiama prieš dialogo langą veikiančia jėga: Eikite į svetainę

patvirtinimo() metodas

Lango objekto metodas patvirtinti() naudojamas dialogo langui rodyti ekrane iš priskirtų raginimų ir mygtukų „OK“ ir „Check“. Galite laimėti patvirtinimą, kad galėtumėte paklausti koristuvacho apie leidimą laimėti chi ієї chi іnshо ії.var rezultatasPatvirtinti = patvirtinti(parametras_1);

Šis metodas turi vieną parametrą – priminimo tekstą, kuris bus rodomas dialogo lange.

Patvirtinimo() metodas kaip jo viconn rezultatas (resultConfirm) paverčia vieną iš dviejų reikšmių:

- tiesa koristuvach paspausdami "Gerai";

- false , lyg koristuvach būtų paspaudęs "Skasuwati" arba uždaręs jogą.

Pavyzdžiui, elemente id="resultConfirm" dialogo lange spustelėjus mygtuką "Gerai":

Prompt() metodas

Prompt() priskyrimo metodas, skirtas rodyti dialogo langą su raginimais, teksto lauką duomenims įvesti ir naudojant mygtukus „OK“ ir „Say“. Vono yra atpažįstamas norint paprašyti koristuvacho duomenų.

var resultPrompt = prompt(parametras_1, parametras_2);

Šis metodas turi du parametrus:

- priminimas, kaip jis bus rodomas dialogo lange. Tsey parametras є obov'yazykovym i mіstit povіdomlennya, yakі dani kaltas, kad įvedė koristuvach teksto lauką;

- kitas parametras yra "nesutraukiamas" ir gali būti pakeistas, kad būtų įterpta cob reikšmė, kaip bus parodyta įvesties dialogo lange.

Galite apversti šiuos duomenis naudodami prompt() metodą:

- teksto reikšmės - kad įvesties lauke duomenys būtų įvesti ir koristuvach paspaudus "Gerai";

- tuščia eilutė - kai tik įvesties lauke nepraleidžiami duomenys ir koristuvach, paspausdami "Gerai";

- null – kaip ir įvedus "Skasuvati" ar uždarant langą, nesvarbu, ar duomenys buvo įvesti teksto laukelyje.

Pastaba: dialogo langas, kuris yra vieno iš metodų alert() , confirm() arba prompt() modal rezultatas, tai yra. Jis blokuoja koristuvach prieigą prie taško Batkiv priedo (naršyklės), koristuvach dokai neuždaro dialogo lango.

Pavyzdžiui, užklausa pateikiama iš koristuvach vardo ir rodoma kaip teksto elemento c id="nameUser" rezultatas:

Pavyzdžiui, paprašykite koristuvacho atspėti skaičių 8:

... Atspėk skaičių

Cross-Site Scripting (XSS) - skirtumas, kaip jis naudojamas kode, kuris matomas kliento pusėje (JavaScript) žiniatinklio pusėje, kaip į jį žiūri kiti.

Nesantaika yra kaltinama dėl duomenų filtravimo trūkumo, pavyzdžiui, korystuvach, kuris yra per didelis įterpimui į tinklalapį. Tai lengviau suprasti konkrečiu pavyzdžiu. Atspėk, ar svečių knyga yra programa, kuri yra pripažinta priimanti duomenis iš tam tikros rūšies koristuvacha, kuri atspindi išorę. Aišku, kad svečių knyga jokiu būdu neperžiūri ir nefiltruoja įvestinų duomenų, o tiesiog juos atspindi.

Galite pridėti savo paprasčiausią scenarijų (nieko nėra paprastesnio, galite rašyti blogus scenarijus PHP - per turtingas, kad kažkas tai padarytų). Tačiau jau yra pakankamai paruoštų variantų. Pavyzdžiui, aš kalbu apie pažintį su Dojo ir OWASP Mutillidae II. Yra panašus pavyzdys. Atskiroje Dojo aplinkoje eikite į naršyklę, kad gautumėte raginimų: http://localhost/mutillidae/index.php?page=add-to-your-blog.php

Kaip apie kai kuriuos koristuvachіv vvіv:

Tada tinklalapyje bus rodoma:

Vitanija! Būtina jūsų svetainė.

Pavyzdžiui, įveskite kodą taip:

Vitanija! Būtina jūsų svetainė.

Tai turėtų atrodyti taip:

Naršyklės išsaugo anoniminius slapukus iš daugybės svetainių. Svetainės oda gali pašalinti tik jo išsaugotus slapukus. Pavyzdžiui, svetainė example.com išsaugojo kai kuriuos slapukus iš jūsų naršyklės. Jei einate į kitą.com svetainę, ta svetainė (kliento ir serverio scenarijai) negali pasiekti slapukų, todėl example.com išsaugomas.

Jei example.com yra išanalizuota prieš XSS, tai reiškia, kad galime kitu būdu pereiti į naują JavaScript kodą ir šis kodas bus įvyniotas į example.com svetainės pavadinimą! Tobto. Šis kodas pašalina, pavyzdžiui, prieigą prie slapukų svetainėje example.com.

Manau, visi prisimena, kad čiabuvių naršyklėse naudojamas JavaScript, t.y. Dėl XSS buvimo shkidlivy kodo įdiegimas neleidžia pasiekti koristuvach duomenų, kurie atidaro svetainės pusę.

Diegimo kodas apima visus tuos, kurie naudoja JavaScript, bet pats:

- neleidžia prieiti prie slapukų svetainei, kurią žiūrite

- galite pakeisti seną išvaizdą

- neleidžia pasiekti mainų srities

- galite naudoti „JavaScript“ programas, pavyzdžiui, kі-loggers

- prenumeruoti BeEF

- kad in.

Paprasčiausias slapukų pavyzdys:

tikrai, budrus vikoristovuetsya mažiau už XSS. Tikrai shkіdlive korisne navantazhennya zdіysnyuє prihovanі dії. Vaughn prihovanno sv'yazuetsya z vіddalenim įsibrovėlio serverį ir perduoda naujam pavogtus duomenis.

Vidi XSS

Dar svarbiau, kad jūs turite suprasti apie XSS tiems, kurie smirda:

- Išsaugoti (paskelbti)

- Vidobrazhenі (nenuolatinis)

Pirmojo pavyzdys:

- Pristatė užpuolikas, specialiai suformuotas pranešimas į svečių knygą (komentaras, forumas, profilis), kaip kuo greičiau patekti į serverį, zavantazhuetsya iš serverio, jei koristuvachi paklausia pusės nuomonės.

- Užpuolikas atėmė prieigą prie serverio duomenų, pavyzdžiui, per SQL injekciją, ir pavogė duomenis, kurie, atrodo, buvo koristuvachev, suteikę kenkėjišką JavaScript kodą (su kilogerais arba BeEF).

Nepadorumo pavyzdys:

- Svetainėje yra paieška, kuri tuo pačiu metu su paieškos rezultatais rodoma kshtalt „Jūs ieškojote: [paieškų eilutė]“, naudojant šiuos duomenis jie nėra filtruojami pagal tinkamą reitingą. Jei tokia pusė naudojama tik tiems, kurie gali ją priversti, tada, kol užpuolikas nesiunčia jėgos į kitą coristuvach svetainę, ataka neveikia. Kaip aukai siunčiamos jėgos pakaitalą, galite laimėti kenksmingo scenarijaus patalpinimą neutralioje svetainėje, kurią auka mato.

Kiti mato (pavyzdžiui, įvairius nenuolatinius XSS neatitikimus, jiems atrodo, kad tai gali būti kitokio tipo nuolatinis XSS):

- DOM modeliai

XSS bazių DOM ypatybės

Paprasčiau tariant, „puikaus“ nekompetentingo XSS kenkėjiškas kodas gali būti traktuojamas taip, lyg tai būtų HTML kodas. Pavyzdžiui, posilannya formuojamas tokiu rangu:

http://example.com/search.php?q="/>

Ir kai atidarysite išvesties HTML kodą, galite pamatyti kažką panašaus į tai:

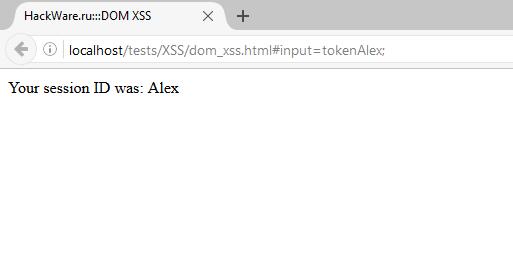

O DOM XSS pakeičia DOM struktūrą, nes ji formuojama naršyklėje skrydžio metu ir užkrečia kenkėjišką kodą, galime tik pažvelgti į struktūrą, kuri buvo suformuota DOM. HTML nesikeičia jūsų pačių. Paimkime, pavyzdžiui, šį kodą:

Tada naršyklėje dirbsime:

Išėjimo pusės kodas:

Adresą suformuokime taip:

http://localhost/tests/XSS/dom_xss.html#input=tokenAlex;

Dabar pusė atrodo taip:

Pažvelkime į išvesties HTML kodą:

Ten niekas nepasikeitė. Tai pasakius, turime stebėtis dokumento DOM struktūra, kad atskleistume kenkėjišką kodą:

Čia buvo pristatytas veikiantis XSS prototipas, kad tikra ataka, mums reikia sudėtingesnio požiūrio, nes per tuos, kuriuos programa naudoja, neįmanoma nuskaityti tiesiai per taškus po komos ir tiesiai ant krašto. įspėjimas (1); įspėjimas (2) jau neįmanoma. Timas nėra mensch, zavdyaki pabėgti () tarp danų, kurie apsisuka, galime išgirsti troškimą tokio kshtalto:

http://localhost/tests/XSS/dom_xss.html#input=tokenAlex;

De mi pakeitė simbolį ; apie kodavimą URI ekvivalentu!

Dabar galime parašyti įmantrų „JavaScript“ scenarijų ir sudaryti kodą aukos redagavimui, tarsi bandytume atlikti standartinius nestandartinius scenarijus įvairiose svetainėse.

XSS auditorius

„Google Chrome“ (taip pat ir „Opera“, kuri dabar yra pergalingas „Google Chrome“ variklis) nustebino:

dom_xss.html:30 XSS auditorius atsisakė vykdyti scenarijų „http://localhost/tests/XSS/dom_xss.html#input=token‹script›alert(1);", nes dalis kodo buvo prijungta prie tinklo. Žiniatinklio serveris yra apsaugotas kaip serveris, kuris yra „X-XSS-Protection" arba "Content-Security-Policy" antraštėje.

Tobto. Dabar naršyklė turi XSS auditoriją, kuri padeda tobulinti XSS. „Firefox“ dar neturi tokios funkcijos, bet spėju, kad ji yra dešinėje. Jei diegimas naršyklėse bus toli, galime kalbėti apie XSS trukdymo vertę.

Verta prisiminti, kad šiuolaikinės naršyklės veikia nepaisydami išnaudojimo problemų, tokių kaip nenuolatinis XSS ir DOM pagrįstas XSS. Be to, būtina atsiminti, kai bandote svetaines naudoti papildomai naršyklei - apskritai gali pasirodyti, kad žiniatinklio priedas prieštarauja, tačiau nereikia patvirtinti, kad tai yra atskilimas, tik dėl tų priežasčių, kad jis blokuoja naršyklė.

Taikyti XSS eksploataciją

Piktadariai, kurie gali galvoti apie pergalę prieš įvairių svetainių scenarijų sudarymą, yra kalti, kad kitaip priartėjo prie atlaidumo odos klasės. Čia pateikiami odos klasės atakų vektorių aprašymai.

Kai XSS yra nenuoseklus atakose, galima išnaudoti BeEF, kuris išplečia ataką iš svetainės į lokaliai patobulintą branduolį.

Nenuolatinis XSS atakos užpakalis

1. Alisa dažnai mato svetainę, kurioje yra Bobas. Bobo svetainėje Alicia galima prisijungti naudojant paskyros pavadinimą / slaptažodį ir išsaugoti slaptus duomenis, pvz., mokėjimo informaciją. Jei prisijungiate teisingai, naršyklė išsaugo autorizacijos slapukus, kad galėtumėte naudoti kvailus simbolius, t. kompiuteriniai įžeidimai (klientas ir serveris) atsiminkite, kad jis išnyko.

2. Melori nurodo, kad Bobo svetainė yra skirta atkeršyti už netinkamą XSS nenuoseklumą:

2.1 Kai pamatysite paieškos pusę, įvesite paieškos eilutę ir paspauskite teisingą mygtuką, kadangi rezultatai nerandami, šone rodoma paieškos įvesties eilutė, po kurios rašomi žodžiai "nerasta" ir url gali žiūrėk http://bobssite.org?q=її apgaulės užklausa

2.2 Su įprastu pokšto prašymu žodžio kshtalt šunys» pusė tik rodo « šunys nerasta" url http://bobssite.org?q= šunys, o tai yra visiškai normalus elgesys.

2.3 Apsauga, jei kshtalt yra nenormalus paieškos signalas :

2.3.1 Tai išankstinis įspėjimas (pvz., „xss“).

2.3.2 Ekrano pusė nerastas priminimų apie malonę su tekstu „xss“ eilės tvarka.

2.3.3 URL, pridedamas prie išnaudojimo http://bobssite.org?q=

3. Melory sukuria URL, kad išnaudotų ginčą:

3.1 Laimėjo URL apiplėšimą http://bobssite.org?q=puppies

3.2 Vaughn užvaldo el. laiškus dabartiniams Bobo svetainės nariams, kurie nieko neįtaria, matyt: „Pažiūrėkite į šaunius šunis“.

4. Alisa paima lapą. Vaughn myli šunis ir kreipiasi pagalbos. Eini į Bobo svetainę paieškoje, nieko nežinai, ten rašo „šunys nerasta“, o pačiame viduryje paleidžia žymą su scenarijumi (nematomas ekrane), užgrobia tą vicon programą Melori authstealer. js (XSS ataka XSS ataka). Alisa apie tai pamiršta.

5. Alisos naršyklėje paleista programa authstealer.js, taigi, nibi її dzherelom є Bobo svetainė. Ji išsaugos Alisos autorizacijos slapuko kopiją ir išsiųs ją į Melory serverį de Melori їх vityaguє.

7. Dabar, jei Melora yra viduryje, ji nueis į svetainės mokėjimų skyrių ir stebėsis, kaip pavogė Alisos kredito kortelės numerio kopiją. Eikime į priekį ir pakeiskime slaptažodį. dabar Alisa nebegali prisijungti.

8. Neapplėšsite puolančios uolos ir suvaldysite ją panašiu rangu, atsiųstu pačiam Bobui, o tokiu rangu atimsite Bobo svetainės administracines privilegijas.

Paskelbta XSS ataka

- Melori gali turėti fizinį įrašą Bobo svetainėje.

- Melori gerbia, kad Bobo svetainė keršija už XSS įrašų nenuoseklumą. Jei nueisite į naują skiltį, parašykite komentarą, tada apsimesite, kad jie jūsų nepiktnaudžiautų. Jei komentaro tekstas turi būti praleistas naudojant HTML žymas, šios žymos bus pateiktos kaip tokios, nepriklausomai nuo to, ar scenarijaus žymos paleidžiamos, ar ne.

- Melori perskaitė straipsnį platinimo naujienose ir parašykite komentarą platinimo Komentaruose. Prie komentaro įterpkite tekstą:

- Mano istorijoje šunys buvo tokie verti manęs. Smarvė tokia didinga!

Saugokitės, kad HTML kodo žymose naudojamas jūsų diegimo kodas. Ašies užpakalinio tipo įvesties laukas ( įvestis):

Mūsų korisne noras praleisti ten, de užkrečiamai, žodis "pagalvės užvalkalas". Tobto. pakeisti į žymos vertę įvestis. Galime su kažkuo išsisukti - užkimsiu koją, o tada pasižymėsiu sau pagalbos "/>

"/>

Pabandykime su kokia nors svetaine:

Gerai, nesantaika

Programos, skirtos juokauti ir nuskaityti XSS nenuoseklumą

Nereikia nė sakyti, kad visi žiniatinklio tikrintuvai gali mėgautis XSS tikrinimo programa. Ši tema yra nediskutuojama, geriau žinoma su panašiu odos skaitytuvu okremo.

Taip pat yra specialių įrankių, skirtų nuskaityti esant XSS nenuoseklumui. Tą skaičių galima ypač įvardyti.

„JavaScript“ turi tris pagrindines operacijas, leidžiančias naudoti duomenis kaip įvestį tolesniam apdorojimui scenarijuose. Tse įspėti, paraginti ir patvirtinti. Kodėl smirdi zastosovuyutsya, kaip їх vikoristovuvat ir kiti niuansai, kurie bus pažvelgti toli nuo tsіy statti.

budrus

Zastosovuetsya už rodymą modalinio lango naršyklės ekrane (tai reiškia, kad nieko negalima spausti šone, kol langas neužsidaro. Pabaigoje dokai prie lango nespaudžia "Gerai").

Parodžius įspėjimą, kuris siunčiamas į įspėjimą, scenarijus bus atnaujintas ir atnaujintas uždarius modalinį langą.

Pildymo metu laukai yra gerai, scenarijus grąžins informaciją, yaku vv_v koristuvach.

Komandų sintaksė kažkas labiau sulankstomas, žemesnis priekyje, šukutės leidžia nustatyti laiško tekstą pliką ir laukelius, kuriuos galima įvesti informacijai, kaip bus rodoma užraktui: rezultatas = prompt(pavadinimas, numatytasis);, de

- titulą- priminimas, kaip jis bus parodytas koristuvačiovui modaliniame lange. Argumentas є obov'yazkovym už zapovnennya.

- numatytas- tie, kurie rodomi akcijos teksto įvedimo lauke. Taip pat obov'yazkovy už zapovnennya, oskіlki yakscho yogo neklausti, tse mozhe atnešti atleisti kai kuriose naršyklėse. Jei norite palikti įvesties lauką tuščią, tiesiog nustatykite raginimą į kitą veiksmą:

var myTest = prompt("Būk tai informacija", """);

Mažai butt wiki raginimas:

var metai = prompt ( – Kurį rocį baigei VNZ?, 2008); alert("Tu esi absolventas" + metai + "rokas!");

Skambinkite, ši komanda laimi rinkti duomenis iš korespondentų, nes reikalingas scenarijus tolimesniam darbui tęsti.

patvirtinti

Tai taip pat modalinis langas. Nelengva išsiaiškinti vikoristų vardus, skambinti vardan chogos іz koristuvach.

Šiuo tikslu jis yra paaštrintas - norėdami sąveikauti, paspauskite mygtukus OK ir CANCEL, kad scenarijus būtų nukreiptas loginės reikšmės true ir false. Įvertinimai: 4 (vidutiniškai 4 iš 5)

Šiame straipsnyje mes siūlome tris metodus ir patį metodai alert(), patvirtinti() ir prompt(). smirdi visi pripažintas dėl sąveikos su coristuvache.

Visi trys metodai yra ant lango objekto. І smirdžius galima vadinti tokiu rangu: langas. metodo_pavadinimas(); Tačiau „JavaScript“ leidžia nenurodyti lango objekto, o tiesiog parašyti metodo pavadinimą.

Pažvelkime į alert() metodą. Daniškas metodas yra naršyklės naršyklės pabaigoje rodyti priminimą. Langas turėtų pasirodyti puslapio viršuje ir, kol nepaspausite mygtuko Gerai, jis nebus uždarytas.

Demonstravimo tikslais čia yra priminimas apie helper alert() metodą

Var today_is = "pirmadienis"; alert("Šiandien" + šiandien_yra);

Metodo viduryje galime nurodyti, ar yra eilutė tik be html žymų. Smarvės čia neauga, bet atrodo kaip є.

Jei tai eilutė, jei norite pasirinkti ilgesnę ir jei norite pereiti į naują eilutę, tada čia yra html žyma

neklausk. Čia reikia parašyti simbolį \n.Alert ("Looooooooong \nStringgggggg");

Šis metodas dažnai yra pergalingas prašyti atleidimo prie kodo.

Kodo apdorojimo procesas eina į apačią, norint sugauti atleidimą, tiesiog įrašykite įspėjimo () metodą toje vietoje prieš atleidimą, kur yra atleidimas. І akscho alert () spratsyuvav, reiškia iki eilės, de yogo parašyta, nėra atleidimo.

Dali reikia pasislinkti viena eilute ar daugiau žemiau. Pakeiskime, atnaujinsiu puslapį naršyklėje ir stebėsimės, tarsi budrūs () spratsyuvav, atsiprašau už eilę, de vin know, nі, іnakshe, yakscho vin ne spratsyuvav, atleisk būti eilėje labiau atsilikęs nuo vieno, de vin būti žinomas iš karto. Šiame range galite žinoti atleidimą kode.

patvirtinimo() metodas

Šis metodas yra pergalingas patvirtinant maitinimo šaltinio patvirtinimą. Yra tik dvi keitimo galimybės, taigi (Gerai) arba (Atšaukti/Skasuwati). Jei tai tiesa, tada metodas tampa tiesa (tiesa), kitu atveju jis tampa klaidingas (klaidingas).

Pavyzdžiui, patvirtinimo() metodo pabaigoje jis klausia "Ar tikrai norite atšaukti vakarėlį?". Jei taip yra, tai per alert() metodą rodysime tokį pranešimą „Koristuvachas nori palikti šoną“, kitu atveju bus rodomas pranešimas „Koristuchas NENORI palikti šono“.

Var user_answer = patvirtinti("Ar tikrai norite atšaukti savo pusę?"); if(user_answer) alert("Koristuvach nori išeiti iš šono"); else alert("Koristuvachas NENORI \npalikti nuo šono");

Taip veikia patvirtinimo() metodas. Vіn gali laimėti skirtinguose vipaduose. Pavyzdžiui, prieš tai, kaip matėsi iš svetainės, buvo priimta maitinti koristuvachą, či kaltino pats. Bet prieš tai, kaip pataisyti formą, taip pat galite paklausti koristuvacha "Ar viską užpildėte teisingai?"

Prompt() metodas

Pirmasis metodas, kurį pasirinkčiau, yra tas pats prompt () metodas. Daniškas metodas laimi daugiau, mažiau nei du metodai. Vіn leidžia otrimatsiyu іnformatsiyu vіd koristuvаchа, yaku vіn įvestas į teksto lauką.

Dėl to prompt() metodas pasuka arba įvesties eilutę, pvz., paspaudžiamas mygtukas OK, arba nulinis, o tai reiškia, kad paspaudžiamas raginimo mygtukas.

Kaip parametrą, kad šio metodo lanko viduryje galėtume įrašyti savavališką eilutę arba maistą, kad žinotumėte, kaip reikia įvesti informaciją.

Pavyzdžiui, mes prašome coristuvacha paklausti "Koks tavo vardas?" Trumpojo pavadinimo įvedimas rodomas ekrane po įspėjimo () metodo pagalba.

Var name = prompt("Koks tavo vardas?"); alert("Tu esi vadinamas" + vardas);

Išsaugokite tą lango pusę naršyklėje.

Zrozumіlo, teksto lauke prie greito () metodo galite įvesti bet kokią informaciją. Ši informacija bus pasukta iš eilės, kad būtų galima įvesti skaičius ar kitus specialiuosius simbolius.

Pavyzdžiui, paprašykite koristuvacho įvesti du skaičius, kad vėliau galėtume juos padauginti. Bus daugybos skaičiuoklė.

Var x = prompt("Įveskite pirmąjį skaičių:"); var y = prompt("Įveskite kitą skaičių:"); //Skaičių įvedimo konvertavimas iš serijos tipo į skaičių tipą x = Skaičius(x); y = skaičius(y); document.write(x + " * " + y + " = " + (x * y));

Skaičiai įrašomi eilutėse, todėl norint gauti teisingą daugybos rezultatą, reikia pereiti per funkciją Number(), tarsi konvertuojant juos iš eilutės tipo į normalius skaičius.

Na, tai viskas. Dabar žinote dar tris būdus: alert (), patvirtinkite () ir prompt (). Yakih V gali laimėti praktikoje.

Windows 7