Какво означава абревиатурата RAT?

RAT - shur (английски). Под съкращението Плъхове hovaetsya не е същото като приемането на троянски кон за кожата coristuvach, с помощта на която нападателят може да отнеме достъп до компютъра. Много често някой превежда абревиатурата като Remote Administration Tool - инструмент за дистанционно администриране, но всъщност съкращението RAT означава Троянски кон за отдалечен достъп- троянска програма за отдалечен достъп.

Наистина шпионин За поглед назад, моля, вижте или се регистрирайтеПрограмата RAT е една от най-сигурните shkidlih програми, която дава възможност на натрапника да вземе не само достъп до вашия компютър, но и контрол над него. Vykoristovuyuchi RAT програма, крекерът може да инсталира клавиатура шпионски пистолет или друга програма shkidlivu. Освен това, с помощта на тази програма, хакерът може да зарази файлове и много други неща без ваше знание.

Как работи програмата RAT?

RAT се състои от две части: клиент и сървър. При самата програма RAT(Client), тъй като тя работи на компютъра на нападателя, се създава сървърна програма, за да се помогне на жертвата. Когато сървърът се стартира като жертва, програмата на клиента се показва на отдалечения компютър (хост), към който можете да се свържете. Всичко, в този момент компютърът на жертвата е под пълен контрол на натрапника.

Мобилност на трояна RAT

- Следете дейността на Користувач

- Пуснете файлове

- Wimikit и поддръжка на Windows услуги

- Познайте и запазете екрана на работната маса

- Стартирайте уеб камера

- Сканиране на мережа

- Изтегляне и модифициране на файлове

- И много повече

- DarkComet плъх

- CyberGate

- ProRAT

- Туркоджан

- Заден отвор

- Плъх Цербер

- Шпионска мрежа

Най-добрият троян за RAT на днешния ден DarkComet Rat

Как се заразявате с троянски кон RAT?

Инфекцията с вируса RAT може да бъде причинена от други вирусни програми чрез:

- Масова инфекция на сайтове за изделия и торенти.

- Скриптове на сайтове, които без ваше разрешение изпращат RAT на вашия компютър.

- В повечето случаи инфекцията с RAT Trojan се проявява не като масова инфекция, а като умишлено заразяване на вашия компютър от приятели или колеги.

Как да се предпазите от инфекция с троянски кон RAT?

- Не отваряйте непознати файлове, тъй като можете да ги вземете.

- Използвайте защитени браузъри.

- Zavantage и инсталирайте програми само от сайта на търговеца.

- Не позволявайте на трети страни да влизат физически в контакт с компютъра.

- Видалити антивирус и инсталирай добра защитна стена и добър снифер.

Разбирането, че имате инсталиран RAT на вашия компютър, не е лесно, но е възможно. Знаци на ос, които могат да ви кажат за наличието на троянска програма на вашия компютър:

- Чудесна мережна активност на защитната стена, зокрема с висок уикенд трафик.

- Comp pochav galmuvati chi shvidkіst _internet значително попита.

- Вашата парола е взета от вашата социална мрежа. Мерез или пост.

- Podozryuvalny трафик на sniffer

Трудно е да се убие троянецът RAT. Можете ли да изтеглите скенера? За преглед, моля

Какво означава абревиатурата RAT?

RAT - shur (английски). Под съкращението Плъхове hovaetsya не е същото като приемането на троянски кон за кожата coristuvach, с помощта на която нападателят може да отнеме достъп до компютъра. Много често някой превежда абревиатурата като Remote Administration Tool - инструмент за дистанционно администриране, но всъщност съкращението RAT означава Троянски кон за отдалечен достъп- троянска програма за отдалечен достъп.

Всъщност RAT е една от най-сигурните зловреден софтуер, която позволява на нападателя да вземе не само достъп до вашия компютър, но и повече контрол над него. Vykoristovuyuchi RAT програма, крекерът може да инсталира клавиатура шпионски пистолет или друга програма shkidlivu. Освен това, с помощта на тази програма, хакерът може да зарази файлове и много други неща без ваше знание.

Как работи програмата RAT?

RAT се състои от две части: клиент и сървър. При самата програма RAT(Client), тъй като тя работи на компютъра на нападателя, се създава сървърна програма, за да се помогне на жертвата. Когато сървърът се стартира като жертва, програмата на клиента се показва на отдалечения компютър (хост), към който можете да се свържете. Всичко, в този момент компютърът на жертвата е под пълен контрол на натрапника.

Мобилност на трояна RAT

- Пуснете файлове

- Wimikit и поддръжка на Windows услуги

- Познайте и запазете екрана на работната маса

- Сканиране на мережа

- Изтегляне и модифициране на файлове

- Монитор, видкриват и усукват развалят

- Забавлявайте се с чайниците и дори повече

Популярни RAT програми

- DarkComet плъх

- CyberGate

- ProRAT

- Туркоджан

- Заден отвор

- Плъх Цербер

- Шпионска мрежа

Коя е най-добрата програма RAT?

Най-добрият RAT троянски кон на днешния DarkComet Rat

Как се заразявате с троянски кон RAT?

Инфекцията с вируса RAT може да бъде причинена от други вирусни програми чрез:

- Масова инфекция на сайтове за изделия и торенти.

- Скриптове на сайтове, които без ваше разрешение изпращат RAT на вашия компютър.

- В повечето случаи инфекцията с RAT Trojan се проявява не като масова инфекция, а като умишлено заразяване на вашия компютър от приятели или колеги.

Дотогава не стартирайте антивирус, можете да защитите инфекцията, антивирусите просто не откриват, за това днес никой не може просто да използва троянски кон, днес криптират преди време (какво е крипта и как да ограби света по други начини).

Как да се предпазите от инфекция с троянски кон RAT?

- Не отваряйте непознати файлове, тъй като можете да ги вземете.

- Използвайте защитени браузъри.

- Zavantage и инсталирайте програми само от сайта на търговеца.

- Не позволявайте на трети страни да влизат физически в контакт с компютъра.

- Видалите да encore антивирус и да инсталирате добра защитна стена и добър снифер. Очевидно можете да деактивирате антивируса, аз ще разбера звука отдясно, така че..., но трябва да сте алчни с защитна стена. Но ако се научите как да използвате снифър, тогава в моите очи ще станете лепкави потребители, без пет fahivtsy fahіvtsy в шкафа за компютърна сигурност))!

Как да разбера, че имате троянски RAT?

Разбирането, че имате инсталиран RAT на вашия компютър, не е лесно, но е възможно. Знаци на ос, които могат да ви кажат за наличието на троянска програма на вашия компютър:

- Чудесна мережна активност на защитната стена, зокрема с висок уикенд трафик.

- Comp pochav galmuvati chi shvidkіst _internet значително попита.

- Вашата парола е взета от вашата социална мрежа. Мерез или пост.

- Подозрителен трафик в

Как да предотвратим компютърни троянски инфекции?

Трудно е да се убие троянецът RAT. Можете да изтеглите безплатни антивирусни програми с актуализирани бази данни, например скенер, който ми изглежда добре, и да сканирате компютъра. Всъщност не разбираш много от компютрите.По-лесно е да не си избиеш дупето, но първо запиши важни документи, форматирай компютъра си и инсталирай отново Windows.

Между другото, инсталирайки зловреден софтуер на Windows, рискувате да се заразите още на етапа на инсталиране. Така че, като deaky livi колекции, като moonlighting в mezhe, мама вече зашита в bookmarks, shpiguny, virus, прикачен radmin, rmsi и други красоти. Познавах един компютърен майстор, когото сам не познавах, като инсталирах на клиентската машина лявата колекция от Windows, известният протроян ZverCD.

Видео: RAT Robot на троянския конец DarkComet

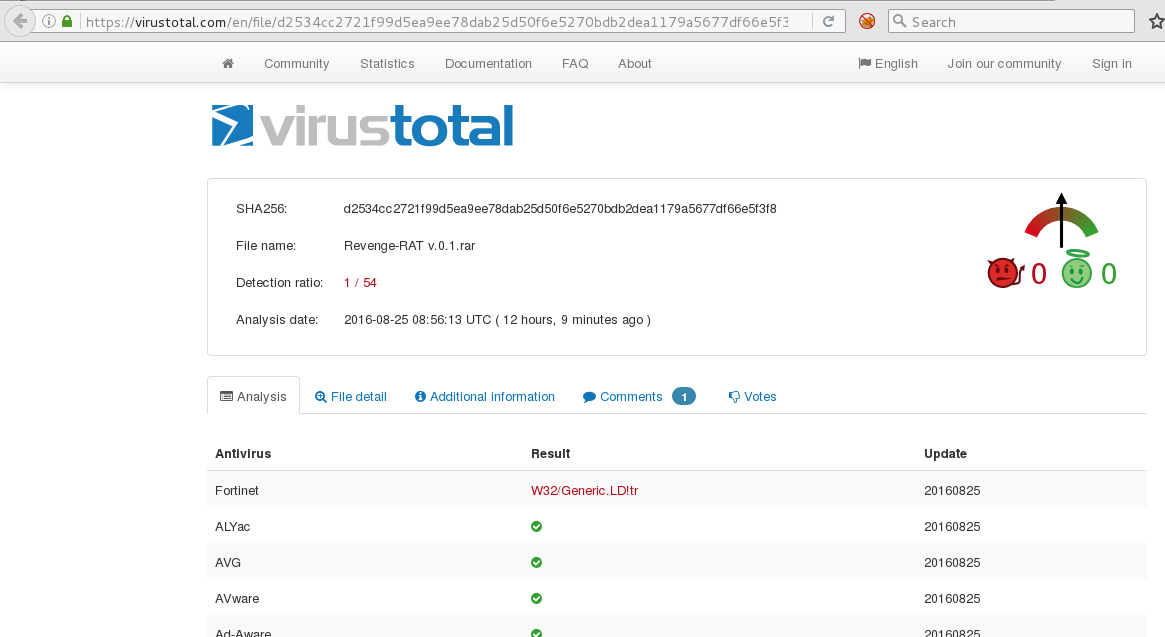

Независим репортер, под псевдонима Rui, унищожава най-новия RAT (троянски конец за отдалечен достъп) Revenge. Уважението на сътрудника, след като обърна факта, че има зловреден софтуер, суета на VirusTotal, показващ резултат 1/54, не се показва от антивирусни продукти. Беше ясно, че Отмъщението е написано от човешко същество, сякаш известно с прякора Наполеон, и се разпространява абсолютно безплатно.

За трояна Rui, бях смътно наясно с него в Twitter, другият репортер, публикувайки съобщение за резултатите от проверката, счупен от VirusTotal, както и докладвайки за съобщението до арабския форум Dev Point, на който малък човек публикува. Руи се заинтересува от храната, отиде до инструкциите от форума за помощ, де факто показвайки съобщението на сайта на търговеца на дребно за скорост, разположения в платформата blogger.com. От сайта, doslidnik без никакви проблеми zavantaziv архиви за отмъщение Revenge-RAT v.0.1.

Премахването на трояна не е малко голям проблем, тъй като авторът не е преминал към основния захист и обфускационен код. Не е ясно на кого е светът, защо скенерите на VirusTotal не са открили заплахи, но все още е неизвестно за захранващата верига на Rui.

Първата версия на зловредния софтуер се появи във форумите на Dev Point на 28 март 2016 г. Не може да се каже, че правописите на Revenge във Visual Basic i, в паритет с други RAT, имат широка функционалност. Последният, който е възстановил много възможности за злонамерен софтуер: Process Manager, Registry Editor, Remote Connections, Remote Shell, както и IP Tracker, което е трик за разкриване на разпространението на заразен машинен ресурс addgadgets.com. Всъщност троянският кон работи с кейлогър, проследява жертвата по IP адрес, извлича данни от буфера, може да състави списък с инсталирани програми, да хоства файлов редактор, да редактира списъка с автоматични зареждане на ОС, да премахва достъпа до уеб камерата на жертвата и премахнете дъмпера за пароли. Авторът на зловредния софтуер, Наполеон, не се интересува, че този „продукт“ се възстановява на етапа на разработка и въпреки това се разширява без разходи.

Vm_st архив, zavantazhenny Rui

Vm_st архив, zavantazhenny Rui „Имам чувството, че съм загубил час за нищо, получавайки резултата си 1/54 от VirusTotal, - субсумуову следник. - Авторът на [троянския кон] не може да го намери, без да се опита да разбере кода така или иначе, а архитектурата е слаба и банална. Добре, че авторът не се опитва да продаде своя RAT i, ymovіrno, по-добре е да мами. Удивително е (но не), че такива най-прости инструменти, както по-рано, могат успешно да компрометират дяконите на системата, че ни показваме видео на YouTube, публикувано от автора [Malvar]].

След като предадохте резултатите от вашите резултати на операторите на VirusTotal, и сега рейтингът на Revenge вече стана 41/57. Части от хора в антивирусните програми, както преди, „не стартират“ троянски кон, Руи пише, че „това просто демонстрира как цялата антивирусна индустрия като цяло е победена“.

Програми за дистанционно управление(Инструменти за отдалечено администриране, съкратено RAT) са предназначени за дистанционно управление на работни станции и други компютърни прикачени файлове, разнообразие от потенциално опасен софтуер. Чрез тях можете на практика да работите с отдалечената система: да прехвърляте файлове, да наблюдавате действията на coristuvach, да настройвате системата, да се справяте добре с входните/изходните функции. Повечето от тези програми са съставени от две части – скоростта на заразения компютър, която дава достъп до системата. Да, vtim и опции, които позволяват хакване от браузъра, за тези, които се нуждаят от достъп от всеки компютър без предварително инсталирани програми.

За правни цели, смрадите се използват за достъп до ресурсите на друг компютър (например от домашен компютър, хакнат от работник), че в далечната техническа поддръжка на користувачи с ниска квалификация при решаване на технически проблеми.

Въпреки това, вторият и третият, незаконен вариант е да се премахне връзката на нападателя с метода за поемане на тотален контрол над компютъра и всички възможности, които дават контрол. Въпреки това, само откраднатата информация и арсеналът от инструменти на RAT-троянски коне, които се виждат на компютъра, не се смесват: повече надежда се дава на хакера да може да „покори“ уеб камерата, да изслуша данните от микрофон, за разпознаване на дават смърди и достъп до работната маса (RDP) и командния ред, и само минималния набор от RAT възможности!

Класификация на софтуера за отдалечено администриране

RAT (Инструменти за отдалечено администриране) – програмите са както законни, така и незаконни. Правният сензорен софтуер има команден инструмент за системния администратор, който може да се използва с клиента. Незаконно RAT често се използват от хакери с цел събиране на информация за жертвата. Търговецът на кожа не е в състояние да реализира собствен набор от налични функции, угар в полето, сегмент на подбор и квалификация на користувача, ориентация при плащане и без цена на деня.

Повечето от програмите за дистанционно администриране могат да се използват за работа на различни операционни системи – Windows, macOS, Linux, изграждане на услуги от малка ОС, които дават достъп от мобилни устройства.

В плана за сигурност има програми, които дават достъп за наличие на парола и така е необходимо отделяне на сградата на отдалечения компютър, системата с протоколите за криптиране, възможност за филтриране по ID и IP.

Как работят програмите за отдалечено администриране?

Хакерите на RAT (Инструменти за отдалечено администриране) хакват, за да следват хора или да събират информация за тях. С този метод може да си струва: вие сте политически дякон или велик човек, за живота на когото искате да направите доклад.

Имайки физически достъп до сървъра, нападателят може да открадне идентификатора и паролата за клиента или да създаде захранването. На машината на клиента можете да го поправите без собственик, в противен случай ще копирам отново паролата за достъп. Вторият тип атака е заразяване с троянски конец на клавиатурата или друга програма, която краде пароли. Zreshtoyu, можеш да откраднеш хартия, де парола на записите.

Още един обект може да бъде канал, като капитана на керован компютър предава парола за връзка. За предаване чрез телефон (SMS или обаждане на Розмов), електронна поща, Skype, кожени месинджъри и като такъв злосторникът може да вземе достъп до канала за предаване - да спечели паролата и възможността да контролира чужда кола.

Как се разширяват програмите на отдалечената администрация?

Звук, RAT се въвежда от нападателя на компютъра по време на физически контакт. Не по-малко от разширяването на метода – социалното инженерство. Хакерът може да даде на жертвата RAT (инструменти за отдалечено администриране) като cicava, root програма, да zmusiv жертвата и да се инсталира.

Програма за крем, хакер може да измами помощни програми, инсталирани в операционната система, като недостатъчна сигурност или слаба защита с парола, например, като RDP или Telnet.

Също така може да се инсталира входна точка за хакер, ако системният администратор е забравил програмата за отдалечено администриране, докато хакерът може да промени паролата и да поеме контрола над компютъра.

Спорите са на път - правата за достъп до отдалечената система са увеличени. Можете да разрешите достъп само за заявка на koristuvach, с първите идентификатори и по-малко за другите IP адреси, а повечето от koristuvachs избират autostart от всеки адрес. Удобно е, ако имате нужда от достъп до колата, не е нужно да седите зад някой (например собствения си работещ компютър), но в същото време отваряте пътя за зли духове.

І ст - човешки фактор. Най-честите використи от отдалечен достъп не се наричат хакери, а гласовете на spivrobitnik. Както се очаква, десетки компютри може да имат инсталирани помощни програми за дистанционно управление. В резултат на това голям spivrobitnik може сам да проникне в системата или да продаде информация на конкуренти.

Nebezpeka може да стане и да инсталирате програми в отдалечения достъп на тайната до koristuvach. Може да не видите себе си, с което нападателят отнема възможността да копира необходимата информация и да наруши робота на системата.

Рискове от използването на софтуер за отдалечено администриране

Често в далечината администрацията на победителите е зад по-изпъкнали другари и помощни служби. Достъпът е разрешен от всеки IP без потвърждение и е избрана слаба парола. Счупването на такъв компютър може да се нарече измамник-pochatkіvets.

Важно е да промените уникални и силни пароли за скин машината и скин услугата, дори root:toor или admin:admin, хакерът може сигурно да премахне и отнеме пълен или частен контрол над компютъра, което може да се превърне в правилната точка за хакване на цялата инфраструктура на компанията.

Тук няма универсално решение, дори и да има повече сигурност, осигуряването на допълнителни съоръжения неминуемо ще усложни, а понякога и ще направи нормалната работа непоносима.

И все пак, не е възможно да се разреши отдалечен достъп на тези, които очевидно не се нуждаят от vin. Важно е да следите обикновените операционни системи и програми, инсталирани на компютрите (дори ако смрадът може да бъде хакнат и да даде на хакера контрол над машината).

Необходимо е да инсталирате добър антивирус на компютъра (компютрите), който може да защити трафика на програмата, припиняйки дали това е неразрешено действие.

Още по-важно е от страна на службите за информационна сигурност, както и поддържането на програмите, инсталирани на компютъра, както и контрола на персонала на служителите. Поради тази причина е необходимо да се инсталира актуална защитна стена и антивирусна програма, в която е прехвърлен поведенческият анализ. Такава функция позволява на програмите за отдалечено администриране да изглеждат като потенциално опасни или shkidli програми.

Мережева Безпека