Co znamená zkratka RAT?

RAT - shur (anglicky). Pod zkratkou KRYSA hovaetsya není totéž jako přijmout trojského koně pro kůži coristuvach, za pomoci kterého může útočník odebrat přístup k počítači. Velmi často si někdo zkratku překládá jako Remote Administration Tool – nástroj pro vzdálenou správu, ale ve skutečnosti zkratka RAT znamená Trojan pro vzdálený přístup- trojský program pro vzdálený přístup.

Opravdu špión Pro ohlédnutí zpět se prosím podívejte nebo zaregistrujte Program RAT je jedním z nejbezpečnějších programů shkidlih, který dává vetřelci možnost získat nejen přístup k vašemu počítači, ale také nad ním kontrolu. Program Vykoristovuyuchi RAT, cracker může nainstalovat klávesnici špionážní pistoli nebo jiný program shkidlivu. Také pomocí tohoto programu může hacker infikovat soubory a spoustu dalších věcí bez vašeho vědomí.

Jak program RAT funguje?

RAT se skládá ze dvou částí: klienta a serveru. V samotném programu RAT(Client), jak funguje na útočníkově počítači, je vytvořen serverový program, který oběti pomáhá. Když je server spuštěn jako oběť, program klienta se zobrazí ve vzdáleném počítači (hostiteli), ke kterému se můžete připojit. Všechno, v tuto chvíli je počítač oběti pod úplnou kontrolou vetřelce.

Mobilita trojského koně RAT

- Sledujte činnost Koristuvach

- Spusťte soubory

- Wimikit a služby podpory Windows

- Poznejte a uložte obrazovku pracovního stolu

- Spusťte webovou kameru

- Skenujte merezhu

- Stahujte a upravujte soubory

- І mnohem víc

- Krysa DarkComet

- CyberGate

- ProRAT

- Turkojan

- Zadní otvor

- Krysa Cerberus

- Špionážní síť

Nejlepší RAT trojan současnosti DarkComet Rat

Jak se nakazíte trojským koněm RAT?

Infekce virem RAT může být způsobena jinými virovými programy prostřednictvím:

- Hromadná infekce na warez a torrent stránkách.

- Skripty na stránkách, které bez vašeho svolení odesílají RAT do vašeho počítače.

- Ve většině případů se infekce trojským koněm RAT nevyskytuje jako hromadná infekce, ale jako úmyslná infekce vašeho počítače přáteli nebo kolegy.

Jak se chránit před infekcí trojským koněm RAT?

- Neotevírejte neznámé soubory, protože si je můžete odnést.

- Používejte zabezpečené prohlížeče.

- Zavantage a instalujte programy pouze ze stránek prodejce.

- Nedovolte osobám třetích stran fyzicky přijít do kontaktu s počítačem.

- Vidaliti antivirus a nainstalovat dobrý firewall a dobrý sniffer.

Pochopit, že máte na svém počítači nainstalovaný RAT, není snadné, ale je to možné. Znaky osy, které vám mohou říci o přítomnosti trojského koně ve vašem počítači:

- Úžasná aktivita merezhna na firewallu, vysoká víkendová návštěvnost zokrema.

- Comp pochav galmuvati chi shvidkіst _internet výrazně zeptal.

- Vaše heslo bylo odebráno z vaší sociální sítě. Merez nebo pošta.

- Podozryuvalny provoz na sniffer

Je těžké zabít RAT Trojana. Můžete si stáhnout skener? Prosím o recenzi

Co znamená zkratka RAT?

RAT - shur (anglicky). Pod zkratkou KRYSA hovaetsya není totéž jako přijmout trojského koně pro kůži coristuvach, za pomoci kterého může útočník odebrat přístup k počítači. Velmi často si někdo zkratku překládá jako Remote Administration Tool – nástroj pro vzdálenou správu, ale ve skutečnosti zkratka RAT znamená Trojan pro vzdálený přístup- trojský program pro vzdálený přístup.

Ve skutečnosti je RAT jedním z nejbezpečnějších malwarových programů, který útočníkovi umožňuje získat nejen přístup k vašemu počítači, ale také nad ním větší kontrolu. Program Vykoristovuyuchi RAT, cracker může nainstalovat klávesnici špionážní pistoli nebo jiný program shkidlivu. Také pomocí tohoto programu může hacker infikovat soubory a spoustu dalších věcí bez vašeho vědomí.

Jak program RAT funguje?

RAT se skládá ze dvou částí: klienta a serveru. V samotném programu RAT(Client), jak funguje na útočníkově počítači, je vytvořen serverový program, který oběti pomáhá. Když je server spuštěn jako oběť, program klienta se zobrazí ve vzdáleném počítači (hostiteli), ke kterému se můžete připojit. Všechno, v tuto chvíli je počítač oběti pod úplnou kontrolou vetřelce.

Mobilita trojského koně RAT

- Spusťte soubory

- Wimikit a služby podpory Windows

- Poznejte a uložte obrazovku pracovního stolu

- Skenujte merezhu

- Stahujte a upravujte soubory

- Monitor, vidkrivat a twist zkazit

- Dělejte si legraci z čajových konvic a ještě více

Populární programy RAT

- Krysa DarkComet

- CyberGate

- ProRAT

- Turkojan

- Zadní otvor

- Krysa Cerberus

- Špionážní síť

Jaký je nejlepší program RAT?

Nejlepší RAT trojan na dnešní DarkComet Rat

Jak se nakazíte trojským koněm RAT?

Infekce virem RAT může být způsobena jinými virovými programy prostřednictvím:

- Hromadná infekce na warez a torrent stránkách.

- Skripty na stránkách, které bez vašeho svolení odesílají RAT do vašeho počítače.

- Ve většině případů se infekce trojským koněm RAT nevyskytuje jako hromadná infekce, ale jako úmyslná infekce vašeho počítače přáteli nebo kolegy.

Do té doby antivir nespouštějte, infekci můžete ochránit, antiviry prostě nedetekují, k tomu dnes už nikdo neumí jen tak trojan, dnes se šifruje s předstihem (co je to krypta a jak okrádat svět rozpovimo v jiných statistikách).

Jak se chránit před infekcí trojským koněm RAT?

- Neotevírejte neznámé soubory, protože si je můžete odnést.

- Používejte zabezpečené prohlížeče.

- Zavantage a instalujte programy pouze ze stránek prodejce.

- Nedovolte osobám třetích stran fyzicky přijít do kontaktu s počítačem.

- Vidaliti přidat antivirus a nainstalovat dobrý firewall a dobrý sniffer. Samozřejmě můžete antivirus deaktivovat, rozumím zvuku vpravo, takže…, ale musíte být chamtiví s firewallem. Ale pokud se naučíte, jak používat sniffer, pak se v mých očích stanete lepkavými uživateli, bez pěti fahivtsy fahіvtsy ve skříni zabezpečení počítače))!

Jak pochopit, že máte trojského koně RAT?

Pochopit, že máte na svém počítači nainstalovaný RAT, není snadné, ale je to možné. Znaky osy, které vám mohou říci o přítomnosti trojského koně ve vašem počítači:

- Úžasná aktivita merezhna na firewallu, vysoká víkendová návštěvnost zokrema.

- Comp pochav galmuvati chi shvidkіst _internet výrazně zeptal.

- Vaše heslo bylo odebráno z vaší sociální sítě. Merez nebo pošta.

- Podezřelý provoz na

Jak zabránit infekci počítačovým trojským koněm?

Je těžké zabít RAT Trojana. Můžete si stáhnout bezplatné antiviry s aktualizovanými databázemi, například skener, který mi přijde dobrý, a prohledat počítač. Na počítačích toho vlastně moc neumíte, je jednodušší si nevyklepat zadnici, ale nejdřív uložit důležité dokumenty, naformátovat počítač a znovu nainstalovat Windows.

Mimochodem, při instalaci malwaru Windows riskujete infekci již ve fázi instalace. Takže, jako deaky livi sbírky, jako měsíční svit v merezhu, máma již všitá do záložek, shpiguny, virus, připojený radmin, rmsi a další krása. Znal jsem jednoho počítačového mistra, kterého jsem sám neznal, který si na klientský počítač nainstaloval levou kolekci Windows, slavný protrojan ZverCD.

Video: RAT Robot z DarkComet Trojan

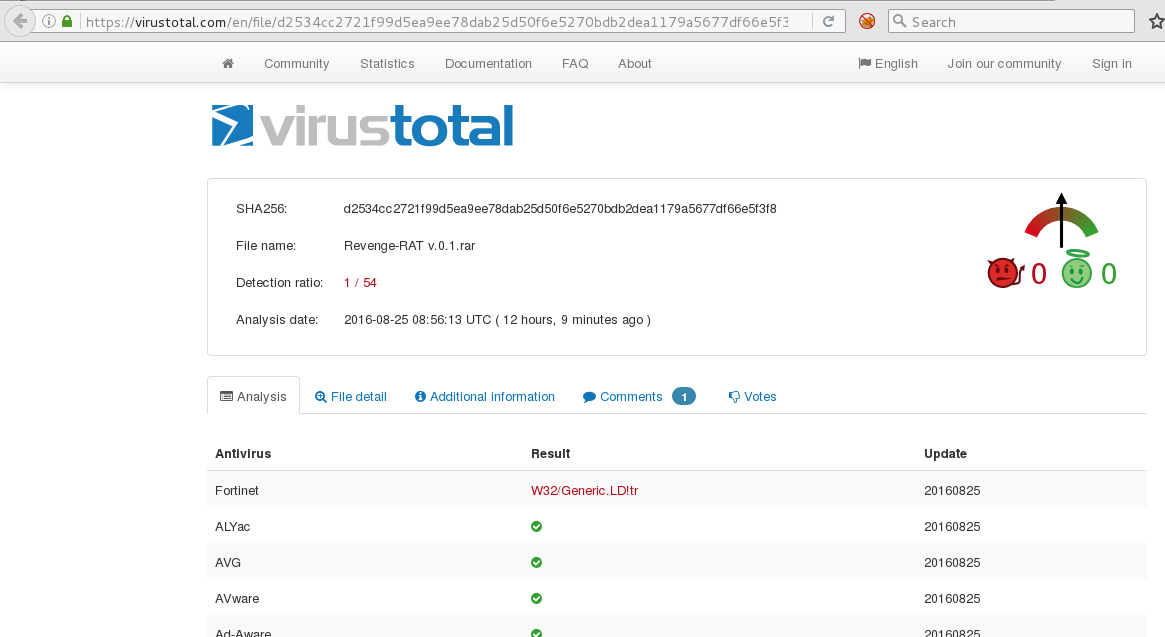

Nezávislý reportér pod pseudonymem Rui vymazává nejnovější RAT (Remote Access Trojan) Revenge. Respekt přispěvatele, který změnil skutečnost, že existuje malware, ješitnost na VirusTotal, která ukazuje výsledek 1/54, antivirové produkty nevykazují. Bylo jasné, že Pomstu napsal člověk, jakoby známý pod přezdívkou Napoleon, a šíří se naprosto bez nákladů.

O Rui Trojanovi, byl jsem si toho matně vědom na Twitteru, druhý reportér zveřejnil zprávu o výsledcích ověření, které prolomil VirusTotal, a také zprávu o zprávě na fóru Dev Point Arabic, na kterém malý člověk psal. Rui se o jídlo zajímal, šel na pokyny z fóra nápovědy, de facto ukázal zprávu na stránku prodejce rychlosti, umístění na platformě blogger.com. Z webu se doslidnik bez problémů zavantaziv archivuje pomstít Revenge-RAT v.0.1.

Odstranění trojského koně není trochu velký problém, protože autor nepřešel na základní zahistický a obfuskační kód. Není jasné, komu svět patří, proč skenery VirusTotal neodhalily hrozby, ale stále je to neznámé pro mocenský řetězec Rui.

První verze malwaru se objevila na fórech Dev Point 28. března 2016. O pravopisech pomsty ve Visual Basic i v paritě s ostatními RAT nelze říci, že mají širokou funkčnost. Ten poslední, který obnovil mnoho možností malwaru: Process Manager, Editor registru, Remote Connections, Remote Shell, stejně jako IP Tracker, což je trik pro odhalení šíření infikovaného strojového zdroje addgadgets.com. Trojan ve skutečnosti pracuje s keyloggerem, sleduje oběť podle IP adresy, recykluje data z vyrovnávací paměti, dokáže sestavit seznam nainstalovaných programů, hostit editor souborů, upravit seznam autoloaderů OS, odebrat přístup k webové kameře oběti a odstranit výpis hesel. Autorovi malwaru Napoleonovi je jedno, že tento „produkt“ je ve fázi vývoje přestavován, a přesto se bez nákladů rozšiřuje.

Archiv Vm_st, zavantazhenny Rui

Archiv Vm_st, zavantazhenny Rui "Připadá mi, jako bych promarnil hodinu pro nic, když jsem dostal výsledek 1/54 z VirusTotal," - subsumuovu slednik. - Autor [trojského koně] to nemůže najít, aniž by se pokusil přijít na kód, a architektura je slabá a banální. Dobře, že se autor nesnaží prodat svůj RAT i, ymovіrno, je lepší podvádět. Je úžasné (ale ne), že takové nejjednodušší nástroje, jako dříve, mohou úspěšně kompromitovat diakony systému, na kterém nám ukazujeme video Youtube, autor [Malvar]].

Po předání výsledků vašich výsledků operátorům VirusTotal a nyní se hodnocení Revenge již stalo 41/57. Střepy lidí v antivirech, jako předtím, „neprovozují“ Trojan, Rui píše, že „je to jen ukázka toho, jak je celý antivirový průmysl jako celek poražen“.

Programy pro vzdálenou správu(Remote Administration Tools, zkráceně RAT) jsou navrženy pro vzdálené ovládání pracovních stanic a dalších počítačových příloh, tedy různého potenciálně nebezpečného softwaru. Jejich prostřednictvím můžete prakticky pracovat se vzdáleným systémem: přenášet soubory, hlídat akce coristuvach, vyladit systém, zvládnout vstupní / výstupní funkce v pohodě. Většina těchto programů se skládá ze dvou částí – rychlosti na infikovaném počítači, která umožňuje přístup do systému. Ano, vtim a možnosti, které umožňují hackování z prohlížeče, pro ty, kteří potřebují přístup z jakéhokoli počítače bez dříve nainstalovaných programů.

Pro právní účely jsou smrady používány pro přístup ke zdrojům jiného počítače (například z domácího počítače, hacknutého pracovníkem), že ve vzdálené technické podpoře coristuvachiv s nízkou kvalifikací při řešení technických problémů.

Druhou a třetí, nelegální možností je však odstranění spojení útočníka s metodou převzetí totální kontroly nad počítačem a všemi možnostmi, které kontrolu dávají. Neprolínají se však pouze ukradené informace a arzenál nástrojů RAT-trojanů, které jsou vidět na počítači: větší naděje je dána hackerovi, že dokáže „pokořit“ webkameru, vyslechnout si data z počítače. mikrofon, rozpoznat dávat smrady a přístup k pracovnímu stolu (RDP) a příkazovému řádku a pouze minimální sadu schopností RAT!

Klasifikace softwaru pro vzdálenou správu

RAT (Remote Administration Tools) – programy jsou legální i nelegální. Legální senzorický software má příkazový nástroj pro správce systému, který lze použít s klientem. Nelegálně jsou RAT často používány hackery za účelem shromažďování informací o oběti. Prodejce kůže není schopen realizovat vlastní sadu dostupných funkcí, ladem v oboru, segmentem výběru a kvalifikace koristuvach, orientací na platbu a to bez nákladů na den.

Většinu programů pro vzdálenou správu lze použít pro práci na různých operačních systémech - Windows, macOS, Linux, budování služeb z malého OS, které umožňují přístup z mobilních zařízení.

V bezpečnostním plánu jsou programy, které umožňují přístup na přítomnost hesla a tak je potřeba oddělit budovu vzdáleného počítače, systém s šifrovacími protokoly, možností filtrování podle ID a IP.

Jak fungují programy pro vzdálenou správu?

Hackeři RAT (Remote Administration Tools) hackují, aby sledovali lidi nebo shromažďovali informace o nich. S touto metodou by to mohlo stát za to: jste politický jáhen nebo skvělý člověk, o jehož životě chcete udělat zprávu.

Díky fyzickému přístupu k serveru může útočník ukrást identifikátor a heslo pro klienta nebo vytvořit moc. Na klientském počítači to můžete opravit bez vlasnika, jinak zkopíruji přístupové heslo znovu. Druhým typem útoku je napadení trojským koněm keylogger nebo jiným programem, který krade hesla. Zreshtoyu, můžete ukrást papír, heslo záznamů.

Dalším objektem může být kanál, jako když master kerovanského počítače přenáší heslo pro připojení. K přenosu přes telefon (SMS nebo volat na Rozmov), e-mail, Skype, kožené messengery a jako takový může pachatel získat přístup k přenosovému kanálu - získat heslo a možnost ovládat cizí auto.

Jak se rozšiřují programy vzdálené správy?

Zvuk, RAT zadá útočník na počítači při fyzickém kontaktu. Ne méně než rozšíření metody – sociálního inženýrství. Hacker může dát oběti RAT (Nástroje pro vzdálenou správu), jako je cicava, kořenový program, zmusiv oběť a nainstalovat se.

Krémový program, hacker může podvádět nástroje nainstalované v OS, jako je nedostatečné zabezpečení nebo slabá ochrana heslem, například RDP nebo Telnet.

Vstupní bod pro hackera lze nainstalovat také v případě, že správce systému zapomněl program vzdálené správy, dokud hacker nebude moci změnit heslo a převzít kontrolu nad počítačem.

Boj je na cestě - byla zvýšena přístupová práva ke vzdálenému systému. Můžete povolit přístup pouze na žádost koristuvach, s prvními identifikátory a méně pro ostatní IP a většina koristuvachů volí autostart z libovolné adresy. Je to praktické, pokud potřebujete přístup do auta, nemusíte za někým sedět (například za vlastním fungujícím počítačem), ale zároveň otevíráte cestu zlým duchům.

І st - lidský faktor. Nejčastějšími vikoristy vzdáleného přístupu se nejmenují hackeři, ale hlasy spivrobitniků. Podle očekávání mohou mít desítky počítačů nainstalované nástroje pro vzdálené ovládání. Díky tomu může velký spivrobitnik sám proniknout do systému, případně prodat informace konkurentům.

Nebezpeka se může stát a nainstalovat programy ve vzdáleném přístupu k tajným koristuvách. Možná se nevidíte, s čímž vám útočník odebírá schopnost zkopírovat potřebné informace a narušit robota systému.

Rizika používání softwaru pro vzdálenou správu

Často v dálce stojí správa vítězů za vyčnívajícími soudruhy a podpůrnými službami. Přístup je povolen z libovolné IP bez potvrzení a je zvoleno slabé heslo. Rozbít takový počítač lze nazvat scammer-pochatkіvets.

Je důležité změnit jedinečná a silná hesla pro skin machine a skin service, dokonce i root:toor nebo admin:admin, hacker může bezpečně odebrat nebo odebrat částečnou kontrolu nad počítačem, což může být ten správný bod pro hacknutí celého počítače. infrastrukturu společnosti.

Univerzální řešení zde neexistuje, i když je zde větší zabezpečení, poskytování dalšího zázemí nevyhnutelně zkomplikuje a někdy znemožňuje běžnou práci.

A přesto není možné umožnit vzdálený přístup těm, kteří zjevně nepotřebují vin. Je důležité dávat pozor na běžné OS a programy nainstalované na počítačích (i když ten smrad lze hacknout a dát hackerovi kontrolu nad strojem).

Je nutné nainstalovat dobrý antivirus na počítači (počítače), který může chránit provoz programu, pripinyayuchi, zda se jedná o neoprávněnou akci.

Ještě důležitější je ze strany služeb informační bezpečnosti, stejně jako údržba programů nainstalovaných v počítači, stejně jako kontrola personálního obsazení zaměstnanců. Z tohoto důvodu je nutné nainstalovat aktuální firewall a antivirový program, do kterého byla analýza chování přenesena. Taková funkce umožňuje programům vzdálené správy, aby se jevily jako potenciálně nebezpečné nebo shkidli programy.

Merezheva Bezpeka